2016 m. didžiausios pasaulio kibernetinės grėsmės buvo susijusios su pinigais, informacija ir noru žlugdyti. Juodojoje rinkoje vykstanti prekyba dešimčia tūkstančių užkrėstų serverių, užgrobtos bankomatų sistemos, išpirkos reikalaujančios ir mobiliosios bankininkystės kenkėjiškos programos, tiksliniai kibernetinio šnipinėjimo išpuoliai ir svarbių duomenų nulaužimas bei dempingas – šios tendencijos, jų įtaka ir patvirtinamieji duomenys įtraukti į šiandien skelbiamas metines „Kaspersky Lab“ biuletenio apžvalgą ir statistikos ataskaitas.

2016 m. „Kaspersky Lab“ tyrimai taip pat nustatė, kiek laiko sugaišo su incidentais susidūrusios įmonės, kol juos pastebėjo. 28,7 proc. sakė, kad prireikė kelių dienų aptikti incidentą, o 19 proc. – kad užtruko kelias savaites ar ilgiau. Nedidelei, bet reikšmingai mažumai – 7,1 proc. – prireikė kelių mėnesių. Labiausiai nukentėjusiems žinia apie incidentą dažnai buvo pateikta per išorinio ar vidinio saugumo auditą, ar gavus perspėjimą iš trečiosios šalies, pavyzdžiui, kliento ar pirkėjo. Daugiau informacijos, kiek verslui kainuoja vėluojantis incidento aptikimas, galite rasti apžvalgos santraukoje.

Kiti 2016 m. išmokti dalykai

- Šešėlinė ekonomika tampa didesnė ir sudėtingesnė nei bet kada: tiesiog pažvelkite į „xDedic“ – juodojoje rinkoje parduodami daugiau nei 70 tūkst. nulaužtų serverių duomenys, suteikiantys galimybę nusipirkti prieigą prie nulaužtų serverių. Pavyzdžiui, vienas ES šalies vyriausybės tinklo serveris kainuoja tik 6 JAV dolerius.

- Didžiausias finansinis nusikaltimas įvyko ne prieš vertybinių popierių biržą, kaip tikėtasi: buvo naudojamos SWIFT aktyvintos pinigų perlaidos pavogti 100 mln. JAV dolerių.

- Ypatingos svarbos infrastruktūros objektai gali būti pažeidžiami daugelyje sričių: taip, pavyzdžiui paaiškėjo 2015 m. pabaigoje ir 2016 m., kai vyko „BlackEnergy“ kibernetiniai išpuoliai prieš Ukrainos energetikos sektorių, kai buvo atjungtas elektros tinklas, užblokuoti visi duomenys ir pradėtas „DDoS“ išpuolis. 2016 m. „Kaspersky Lab“ ekspertai ištyrė pramonės kontrolės grėsmes ir atrado tūkstančius išnaudojamų kompiuterių visame pasaulyje, 91,1 proc. jų turėjo pažeidžiamumų, kuriuos buvo galima išnaudoti nuotoliniu būdu.

- Tikslinis išpuolis gali turėti tik jam būdingų, vienetinių komponentų: kaip parodė „ProjectSauron APT“, pažangi, modulinio kibernetinio šnipinėjimo grupė taikė individualius įrankius kiekvienam savo tiksliniam išpuoliui, taip mažindama jo vertę „Kompromisų indikatorių“ suvestinėje kitoms aukoms.

- Kai internete atsiranda daug asmeninių duomenų, tampa aišku, ką žmonės galvoja ir kuo tiki: pavyzdžiui, „ShadowBrokers“ ir kitų asmeninių ir politinių duomenų sąvartynai.

- Fotoaparatas ar DVD grotuvas gali tapti pasauliniu daiktų interneto kibernetinės kariuomenės dalimi: metų pabaigoje tapo aišku, kad „Mirai“ kompiuterių zombių tinklų valdomi išpuoliai yra tik pradžia.

„2016 m. kibernetinių išpuolių skaičius, tipai bei jų aukų skaičius reikalauja efektyviau aptikti incidentus. Dabar tai sudėtingas procesas, reikalaujantis patirties saugumo srityje, žinių apie grėsmių kraštovaizdį ir įgūdžių tą patirtį taikyti kiekvienoje organizacijoje. Mūsų ilgus metus atliekama kibernetinių grėsmių analizė padeda nustatyti modelius ir unikalius metodus. Esame įsitikinę, kad apsaugos technologijos turėtų būti valdomos saugumo žinovų. Todėl vis daugėja mūsų partnerystės ir bendradarbiavimo sutarčių. Mes naudojame praeitį pasirengti ateičiai, taigi galime ir toliau apsaugoti savo klientus nuo nenustatytų grėsmių, kol jos nepadarė jokios žalos“, – sako Deividas Emas (David Emm), „Kaspersky Lab“ vyriausiasis saugumo ekspertas.

Tarp svarbių metų statistikos duomenų:

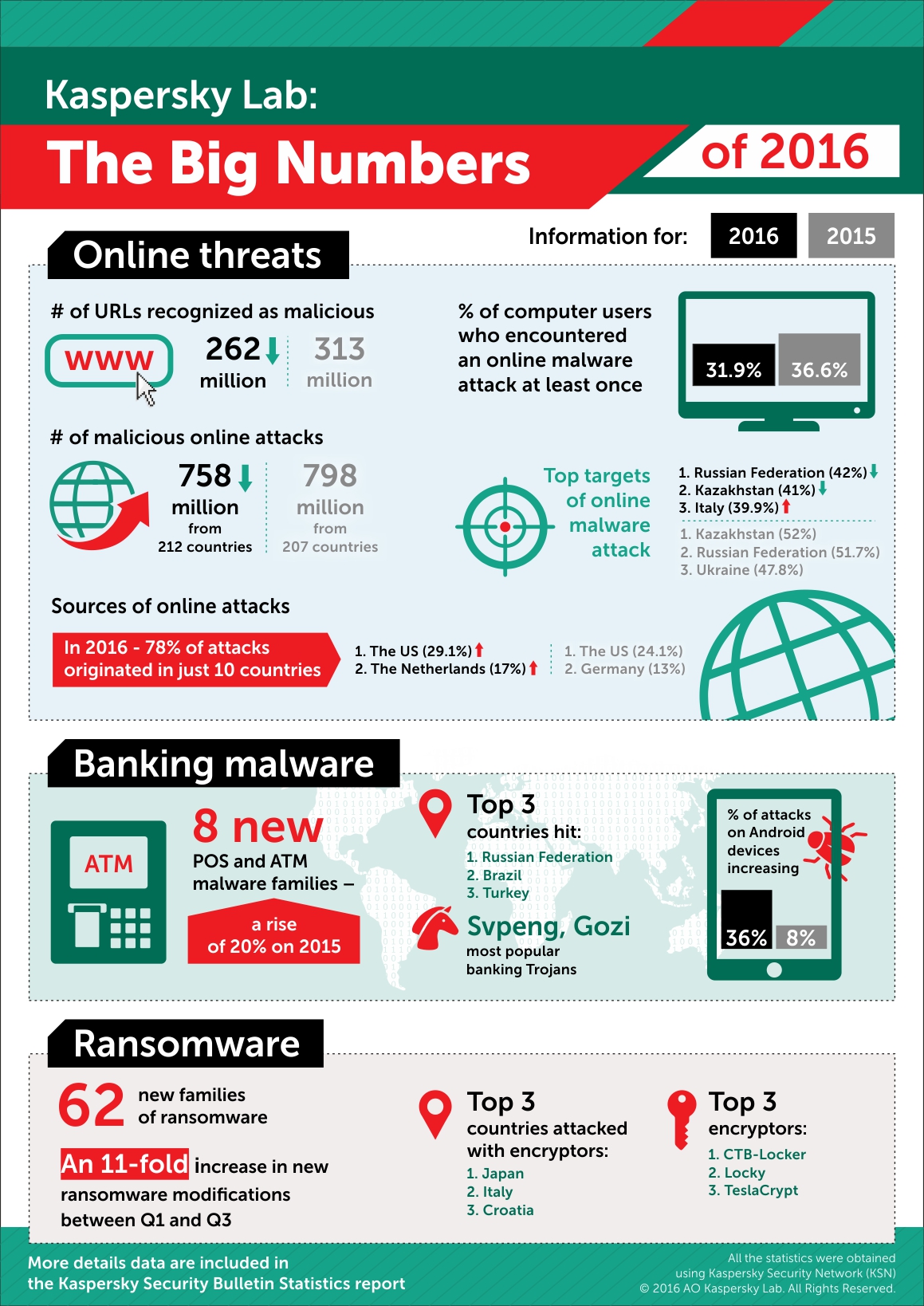

- 36 proc. bankinių išpuolių dabar taikomi prieš „Android“ įrenginius, 2015 m. – tik 8 proc.

- „Kaspersky Lab“ produktai 262 mln. URL atpažino kaip kenksmingus; visame pasaulyje buvo įvykdyta 758 mln. kenkėjiškų išpuolių, kas trečias jų (29 proc.) – JAV kilmės, 17 proc. – iš Nyderlandų.

- Atsirado aštuonios naujos „Point-of-Sale“ ir bankomatų kenkėjiškų programų šeimos – 20 proc. augimas, palyginti su 2015 m.

- Puolėjai pasinaudojo „Google Play“ parduotuve kenkėjiškoms programoms prieš „Android“ įrenginius platinti – užkrėstos programos buvo atsisiunčiamos šimtus tūkstančių kartų.

2016 m. didžiausios pasaulio kibernetinės grėsmės buvo susijusios su pinigais, informacija ir

noru žlugdyti. Juodojoje rinkoje vykstanti prekyba dešimčia tūkstančių užkrėstų serverių,

užgrobtos bankomatų sistemos, išpirkos reikalaujančios ir mobiliosios bankininkystės

kenkėjiškos programos, tiksliniai kibernetinio šnipinėjimo išpuoliai ir svarbių duomenų

nulaužimas bei dempingas – šios tendencijos, jų įtaka ir patvirtinamieji duomenys įtraukti į

šiandien skelbiamas metines „Kaspersky Lab“ biuletenio apžvalgą ir statistikos ataskaitas.

2016 m. didžiausios pasaulio kibernetinės grėsmės buvo susijusios su pinigais, informacija ir

noru žlugdyti. Juodojoje rinkoje vykstanti prekyba dešimčia tūkstančių užkrėstų serverių,

užgrobtos bankomatų sistemos, išpirkos reikalaujančios ir mobiliosios bankininkystės

kenkėjiškos programos, tiksliniai kibernetinio šnipinėjimo išpuoliai ir svarbių duomenų

nulaužimas bei dempingas – šios tendencijos, jų įtaka ir patvirtinamieji duomenys įtraukti į

šiandien skelbiamas metines „Kaspersky Lab“ biuletenio apžvalgą ir statistikos ataskaitas.