Kuomet jungiamės prie interneto svetainės, lankantis kurioje informacijos saugumas svarbus, dažniausiai naudojamės SSL sertifikatais. Na taip, didžioji dalis jais sėkmingai besinaudojančių kažin ar žino, kas tai tokio ir kaip veikia, bet šiaip ar taip būtent SSL užtikrina, kad mūsų internetinės bankininkystės ir kita svarbi informacija pasauliniu kompiuterių tinklu keliautų saugiai, be pašalinių akių dėmesio. Tačiau pasirodo, viską galima įveikti. Saugumo sprendimų bendrovė „Netcraft“, besispecializuojanti su internetu susijusiuose reikaluose, paskelbė radusi kodavimo SSL sertifikatuose klaidą, kuria pasinaudoję piktavaliai gali bandyti kėsintis į jautrius duomenis.

Klaida rasta ne pačiame SSL principe, o jame naudojame MD5 kodavime. Rezultatą „Netcraft“ pademonstravo gyvai – sukonstruotas netikras sertifikatas, kurį mielai priėmė visos populiarios naršyklės. Jo kūrėjai gali prisistatyti bet kuria bankininkystės sistema ar kita svetaine, taigi, apgauti galutinį vartotoją. Savaime tai grėsmės nekelia, bet drauge su „phishingu“ jau sudaro stiprų pavojų.

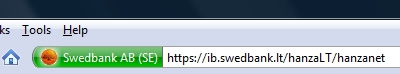

Įsivaizduokime – gauname laišką iš banko prašantį kažką patikslinti ar užpildyti e. bankininkystės sistemoje. Jei esame pažengę vartotojai, į jį nekreipsime dėmesio. Tuo tarpu jei kompiuteriais nesidomime arba domimės vidutiniškai, paspaudime nuorodą, kuri nuves ne į banko svetainę, o į jos kloną. Kažką apie SSL girdėję užmes akį į atitinkamą juostelę naršyklėje – na, lyg ir viskas tvarkoje. Ir čia pat įklius į piktadarių tinklus. Štai tuo „Netcraft“ pademonstruotas sertifikatas ir pavojingas.

Laužiant MD5 kodavimą panaudotas dar 2004 metais pirmąsyk pademonstruotas „collision attack“ metodas. Jis tiesiog gerokai patobulintas ir pritaikytas interneto terpei. Viskas veikia, apsimesti kita svetaine galima, tačiau, žinoma, aktualus ir klausimas, kiek toks pavojus realus, kiek būtent MD5, o ne pažangesnį SHA-1 kodavimą naudojančių svetainių veikia. Tą „Netcraft“ taip pat ištyrė.

Paaiškėjo, kad MD5 koduotus SSL sertifikatus internete naudoja 135 tūkstančiai tinklalapių, kas atitinka 14 procentų visos SSL naudojančių svetainių masės. Dažniausiai MD5 naudojamas sertifikatuose, kurios svetainės pirko iš bendrovės „RapidSSL“ (sertifikatuose įvardijama kaip „Equifax“) – juos naudoja net 128 tūkstančiai tinklalapių. Likusių 7000 potencialiai pažeidžiamų sertifikatų autoriai – „Thawte“ ir „Verisign“, nors dauguma bendrovių platintų sertifikatų jau senokai grįsti SHA-1, kuris šiuo metu laikomas neįveikiamu.

Beje, „Verisign“ nuo 2006 metų valdo ir bendrovę „RapidSSL“. Kompanija teigia nustojusi naudoti MD5 pastarosios bendrovės sertifikatuose. „SHA-1 jau naudojamas absoliučioje daugumo, likusiuose 86 procentuose, sertifikatų, tad MD5 saugumo bėdos tik paskatins perėjimą prie šio kodavimo“, – teigia „Netcraft“.

Tuo tarpu „Microsoft“ išplatino pranešimą, kuriame teigia, kad nepaisant aptiktos silpnos MD5 vietos vartotojai yra pakankamai saugūs. To priežastis – „Netcraft“ neskelbia kodavimo nulaužimo, kuris buvo demonstruojamas, informacijos, o be jos tą patį pakartoti būtų labai sudėtinga, juk tai dar ne taip seniai buvo laikoma neįmanomu dalyku. Kompanija taip pat atkreipia vartotojų dėmesį, kad jei naudojami vadinamieji „Extended Validation“ (EV) sertifikatai, problemų negali ir būti, nes jie visi grįsti SHA-1. Kuomet su jais susiduriama lengva pastebėti – daugelyje naujų naršyklių adreso laukelis pažaliuoja.

„Netcraft“ programinės įrangos kompanijos poziciją palaiko, tačiau įspėją, kad ateityje naršyklių kūrėjai turės vis daugiau dėmesio skirti saugios autorizacijos užtikrinimui. Bandymai kėsintis į vartotojų informaciją aktyvėją ir vieną dieną gali neatlaikyti patys patikimiausi kodavimai bei technologijos.

Kuomet jungiamės prie interneto svetainės, lankantis kurioje informacijos saugumas svarbus, dažniausiai naudojamės SSL sertifikatais. Na taip, didžioji dalis jais sėkmingai besinaudojančių kažin ar žino, kas tai tokio ir kaip viekia, bet šiaip ar taip būtent SSL užtikrina, kad mūsų internetinės bankininkystės ir kita svarbi informacija pasauliniu kompiuterių tinklu keliautų saugiai, be pašalinių akių dėmesio.

Kuomet jungiamės prie interneto svetainės, lankantis kurioje informacijos saugumas svarbus, dažniausiai naudojamės SSL sertifikatais. Na taip, didžioji dalis jais sėkmingai besinaudojančių kažin ar žino, kas tai tokio ir kaip viekia, bet šiaip ar taip būtent SSL užtikrina, kad mūsų internetinės bankininkystės ir kita svarbi informacija pasauliniu kompiuterių tinklu keliautų saugiai, be pašalinių akių dėmesio.