Kompiuterio operatyvioji atmintinė (RAM) laikoma sparčia, tačiau nepatikima duomenų saugykla, nes dingus maitinimui RAM duomenys ištrinami. Tačiau Princetono universiteto tyrinėtojai įrodė, jog atmintinės lustai duomenis gali saugoti gerokai ilgiau, nei įprasta manyti. Ši RAM savybė gali kelti realų pavojų duomenų konfidencialumui.

Viską prisiminti

Daugelis vartotojų drąsiai sužadina budėjimo režimą ar slaptažodžiu apsaugotą ekrano užsklandą ir palieka kompiuterį nuošalyje, manydami, kad niekas nesugebės perskaityti jų kompiuteriuose užkoduotų duomenų. Atversti svarbūs duomenų failai pasiekiami tik žinant slaptažodį, o perkrovus kompiuterį duomenis saugo patikima kodavimo sistema ir RAM yra tuščia. Tačiau ar tikrai?

Tyrinėtojai atskleidė, kad aklas pasitikėjimas atmintinės laikinumu gali brangiai kainuoti. Pasirodo, trumpam išjungus kompiuterį, juolab – tik perkrovus jį, duomenys RAM atmintinėje gali išlikti. Be to, pastebėta, kad stipriai atšaldyti lustai informaciją gali išsaugoti beveik valandą. To pakanka atmintinės moduliams išimti ir jiems į kitą kompiuterį įstatyti, jei aukos kompiuterio įkrova apsaugota slaptažodžiu.

Skystu azotu užšaldyti atmintinės moduliai duomenis gali išsaugoti mažiausiai keletą minučių. Kuo labiau atšaldoma, tuo patikimiau išsaugoma informacija.

Perkrauti, nusikopijuoti ir išnagrinėti

Įsilaužimo metodas gana primityvus. Įsilaužėliui pakanka tik perkrauti aukos kompiuterį ir įkrauti jį iš CD/DVD ar kitos laikmenos, kuri sužadins programą, kopijuojančią RAM turinį į USB laikmeną ar kitą kompiuterį. Žinoma, įkraunama programa sunaikins dalį buvusio atmintinės turinio, tačiau neperrašys įsilaužėliui svarbių atmintinės sričių. Turėdamas atmintinės atvaizdą, įsilaužėlis gali ramiai jį nagrinėti ir ieškoti duomenų. Atvaizde greičiausiai bus ir vartotojo prisijungimo slaptažodžiai, ir duomenų dekodavimo raktai. Šie duomenys paprastai saugomi maždaug tose pačiose vietose.

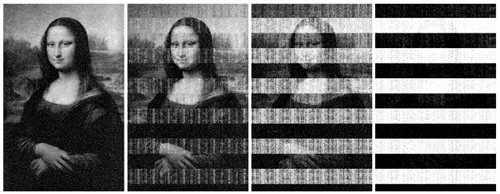

Duomenys iš atmintinės dingsta pagal tam tikrą dėsnį, todėl galima juos atkurti perskaičius tik dalį RAM turinio.

Princetono specialistams sėkmingai pavyko įveikti „Windows Vista Bitlocker“, „Mac OS XFile Vault“, „TrueCrypt“ ir kitas duomenų kodavimo sistemas. Mokslininkai net atkūrė dekodavimo raktus iš sąlygiškai teisingai perskaitytų duomenų.

Akivaizdus pavyzdys

Pasinaudoję Princetono tyrinėtojų pateikta pavyzdine „Pyhton“ kalba parašyta programa (pavyzdys skirtas „Linux“ sistemoms), galite patys įsitikinti grėsme.

Šias tris eilutes įrašykite į failą:

#!/usr/bin/env python

a = ""

while 1: a += "ARGON"

Prieš įvykdydami šią programą, paleiskite komandą sync, kuri lieps sistemai įrašyti duomenis į diską. Suteikę vykdymo teises sukurtam failui, užpildykite visą laisvą atmintinę žodžiu ARGON. Pastebėję, kad kompiuteris ėmė aktyviai kreiptis į diskinį kaupiklį, išjunkite įrenginį (ištraukite maitinimo laidą, išimkite bateriją ir pan.) ar bent jau perkraukite paspaudę „Reset“.

Iš naujo įjungę kompiuterį ir įkrovę sistemą, terminalo lange įvykdykite komandą:

sudo strings /dev/mem | grep ARGON

Ši komanda ištrauks visas tekstines eilutes iš atmintinės ir išrinks iš jų žodžius ARGON.

Reali grėsmė

Kaip ir daugeliu kitų saugumo spragų atveju (ar žinote, kad mobiliojo GSM tinklo pokalbiams pasiklausyti reikia maždaug 3000 Lt kainuojančios įrangos ir pusvalandžio pokalbiams dekoduoti?), tyrinėtojai tik atkreipė dėmesį į seniai žinomą, tačiau ignoruojamą faktą. Šis efektas žinomas jau nuo praėjusio amžiaus aštuntojo dešimtmečio ir manoma, kad juo naudojosi JAV nacionalinė saugumo agentūra (NSA), nors oficialių duomenų nėra.

Įsilaužimo būdas pavojingas tik vartotojui netekus kompiuterio. Mažai tikėtina, kad įsilaužėliui pavyks nepastebėtam įsigauti į kokį nors saugomą objektą, apipurkšti suskystintu azotu veikiantį kompiuterį, jį išardyti, išimtus atmintinės lustus įsidėti į savo kompiuterį ir perskaityti duomenis.

Apsisaugoti nuo atakos gali būti sudėtinga ir tuo pačiu labai paprasta: nešiojamuosius kompiuterius būtina išjungti, o ne „užmigdyti“ ar perjungti į ramybės būseną (Vista tai daro užuot išjungusi), o išjungimo metu OS turi išvalyti RAM turinį.

Interneto nuorodos

http://citp.princeton.edu/memory/ – Princetono universiteto mokslininkų tyrimo duomenys, vaizdo medžiaga ir atsakymai į daugelį klausimų.

Kompiuterio operatyvioji atmintinė (RAM) laikoma sparčia, tačiau nepatikima duomenų saugykla, nes dingus maitinimui RAM duomenys ištrinami. Tačiau Princetono universiteto tyrinėtojai įrodė, jog atmintinės lustai duomenis gali saugoti gerokai ilgiau, nei įprasta manyti. Ši RAM savybė gali kelti realų pavojų duomenų konfidencialumui.

Kompiuterio operatyvioji atmintinė (RAM) laikoma sparčia, tačiau nepatikima duomenų saugykla, nes dingus maitinimui RAM duomenys ištrinami. Tačiau Princetono universiteto tyrinėtojai įrodė, jog atmintinės lustai duomenis gali saugoti gerokai ilgiau, nei įprasta manyti. Ši RAM savybė gali kelti realų pavojų duomenų konfidencialumui.