Kibernetinio saugumo tyrėjų komanda atrado išmanią techniką, kuri nuotoliniu būdu perteikia negirdimas ir nematomas komandas į balsu valdomus prietaisus ir visa tai daroma šviečiant lazeriu į tikslinį įrenginį.

Įsilaužimo būdas, pavadintas „Šviesos komandos“, remiasi MEMS mikrofonų, plačiai naudojamų populiariuose balsu valdomose sistemose, kurios netyčia reaguoja į šviesą tarsi į garsą, pažeidžiamumu. Remiantis Japonijos universiteto mokslinko Takeshi Sugawara ir Mičigano universiteto tyrėjų grupės (Mr. Fu, Daniel Genkin, Sara Rampazzi, Benjamin Cyr) atliktais eksperimentais, nuotolinis prietaisas, stovintis kelių metrų atstumu nuo dirbtinio intelekto asistento įrenginio, gali slapta įsilaužti moduliuodamas lazerio šviesos amplitudę ir sukurdamas akustinio slėgio bangą. „Moduliuodami šviesos pluošto srautą elektrinių signalų intensyvumu, užpuolikai gali apgauti mikrofonus, kad jie suprastų sukeliamus elektrinius virpesius tarsi tikrą žmogaus balsą“, – teigė tyrėjai.

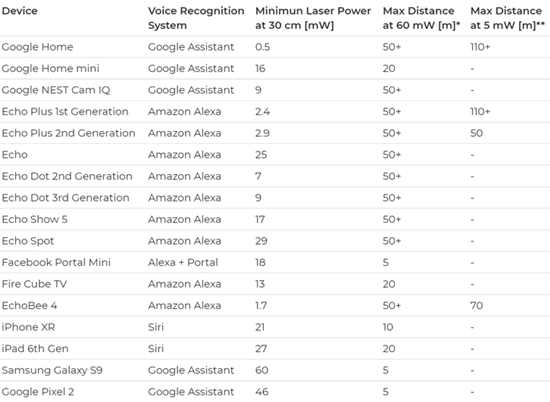

Kraupiausia naujiena yra ta, kad išmanieji balso padėjėjai telefonuose, planšetiniuose kompiuteriuose ir kituose išmaniuosiuose įrenginiuose, tokiuose kaip „Google Home“, „Nest Cam IQ“, „Amazon Alexa“, „Echo“, „Facebook“ portalas, „Apple Siri“ įrenginiai yra visi pažeidžiami šios naujos šviesos signalų technologijos. „Iš esmės bet kuri sistema, kuri naudoja MEMS mikrofonus ir veikia be papildomo vartotojo patvirtinimo, gali būti lengvai pažeidžiama“, – sako tyrėjai.

Kadangi ši technika užpuolikams leidžia transliuoti komandas per atstumą tarsi tai būtų teisėtas įrenginio vartotojas, tokio išpuolio pasekmės gali priklausyti nuo suteikto dirbtinio intelekto balso padėjėjui prieigos lygio kitų prijungtų prietaisų ar paslaugų. Naudodamiesi šviesos komandų ataka, užpuolikai gali užgrobti visas skaitmenines išmaniąsias sistemas bei procesus, prijungtus prie balsu valdomo asistento:

- Valdyti išmanaus namo komandas;

- Atidaryti išmanaus garažo vartus;

- Atlikti internetinius pirkimus;

- Nuotoliniu būdu atrakinti, įjungti ir valdyti tam tikrus įrenginius;

- Atrakinti išmaniąsias durų spynas.

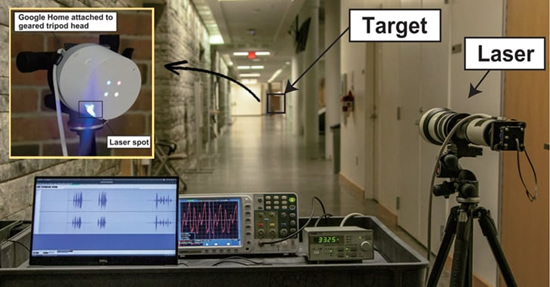

Vaizdo įraše matyti, kaip viename iš savo eksperimentų tyrėjai persiuntė „Google Home“ balso asistentui komandą „Gerai, Google, atidaryk garažo duris“ iššaudami lazerio spindulį nukreiptą į „Google Home“ ir sėkmingai atidarė garažo duris.

Antrojo eksperimento metu tyrėjai sėkmingai persiuntė tą pačią komandą, tačiau šį kartą iš atskiro pastato, maždaug už 70 m nuo nutaikyto „Google Home“ įrenginio per lango stiklą.

Be bandymų su didesnio nuotolio prietaisu ant balso asistentų, tyrėjai taip pat galėjo išbandyti išpuolius ant įvairių išmaniųjų telefonų, kuriuose naudojami balso pagalbininkai – „iPhone XR“, „Samsung Galaxy S9“ ir „Google Pixel 2“, tačiau jie veikia tik nedideliais atstumais. Maksimalus šios atakos diapazonas priklauso nuo lazerio galios, šviesos intensyvumo ir nuo šūvio taiklumo. Be to, fizinės kliūtys (pvz., Langai) ir ultragarso bangų absorbavimas ore gali dar labiau sumažinti išpuolio nuotolį.

Pasak tyrėjų, šias atakas galima nesunkiai ir pigiai įrengti naudojant paprastą lazerinį žymeklį (iki 20 eur), lazerio programinį valdiklį (~300 eur) ir garso stiprintuvą (~25 eur). Savo nustatymui jie taip pat panaudojo teleobjektyvą (180 eur), kad tikslingai sukoncentruotų lazerio šviesos pluoštą tolimam nuotoliui.

Kaip apsisaugoti nuo šviesos komandų įsilaužimo realiame gyvenime?

Programinės įrangos gamintojai turėtų pasiūlyti vartotojams pridėti papildomą autentifikavimo žingsnį prieš apdorojant komandas, kad būtų maksimaliai sumažintos kenkėjiškų atakų galimybės. Kol kas geriausias ir paprasčiausias sprendimas yra laikyti balso pagalbininko prietaisą kuo toliau nuo langų fiziškai užblokuojant atakos regėjimo trajektoriją iš išorės ir vengti suteikti jam laisvą prieigą prie dalykų, kurių nenorite perduoti kam nors kitam.

Kibernetinio saugumo tyrėjų komanda atrado išmanią techniką, kuri nuotoliniu būdu perteikia negirdimas ir nematomas komandas į balsu valdomus prietaisus ir visa tai daroma šviečiant lazeriu į tikslinį įrenginį.

Kibernetinio saugumo tyrėjų komanda atrado išmanią techniką, kuri nuotoliniu būdu perteikia negirdimas ir nematomas komandas į balsu valdomus prietaisus ir visa tai daroma šviečiant lazeriu į tikslinį įrenginį.