„Kaspersky“ ekspertai aptiko, kad per trečiąjį 2019 m. ketvirtį net 37 proc. kompiuterių, kurie buvo naudojami biometriniams duomenims (tokiems kaip pirštų atspaudai, rankų geometrija, veido, balso ir rainelės pavyzdžiai) apdoroti, susidūrė bent su viena kenkėjiška programa.

Šiais metais buvo užblokuotas gana didelis įprastų kenkėjiškų programų skaičius, įskaitant nuotolinės prieigos „Trojan“ virusus (5,4 proc.), sukčiavimui skirtas kenkėjiškas programas (5,1 proc.), išpirkos reikalaujančius virusus (angl. ransomware) (1,9 proc.) ir bankinius „Trojan“ virusus (1,5 proc.). Šios ir kitos išvados pateikiamos naujausioje „Kaspersky ICS CERT“ ataskaitoje „Biometrinių duomenų tvarkymo ir saugojimo sistemų grėsmės“.

Biometriniai duomenys vis dažniau tampa mūsų kasdienio gyvenimo dalimi, kuri papildo ar pakeičia tradicinius autentifikavimo metodus, tokius kaip prisijungimo duomenys ir slaptažodžiai. Biometrija pagrįstas autentifikavimas dažniausiai naudojamas norint gauti prieigą prie vyriausybinių ir komercinių biurų, pramonės sistemų valdymo, o taip ir korporacinių ar asmeninių kompiuterių bei mobiliųjų telefonų. Tačiau biometrinės autentifikavimo sistemos, kaip ir daugelis kitų sparčiai tobulėjančių technologijų, turi keletą rimtų trūkumų. Pagrindinius biometrinių autentifikavimo technologijų trūkumus dažniausiai lemia informacijos saugumo problemos.

Todėl, atsižvelgdami į šią situaciją, „Kaspersky ICS CERT“ ekspertai ištyrė kibernetines grėsmes, su kuriomis susidūrė kompiuteriai, skirti biometrinių duomenų rinkimui, tvarkymui ir saugojimui. Šie tyrimai buvo atlikti naudojant duomenis, gautus iš vartotojų, kurie per pirmuosius devynis 2019 m. mėnesius savo kompiuteriuose buvo įdiegę „Kaspersky“ produktus.

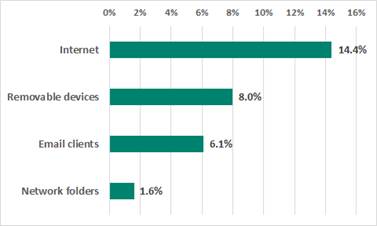

Paaiškėjo, kad 2019 m. trečiąjį ketvirtį „Kaspersky“ saugumo produktai kibernetines grėsmes aptiko net 37 proc. tokio tipo kompiuterių. Kibernetinių grėsmių šaltinio analizė parodė, kad biometrinėms duomenų apdorojimo sistemoms didžiausią pavojų kelia internetas (14,4 proc.). Šiai kategorijai priskiriamos kibernetinės grėsmės, kurios buvo užblokuotos kenkėjiškuose ar netikruose tinklalapiuose, taip pat elektroninio pašto paslaugas teikiančiose interneto svetainėse.

Pagrindiniai biometrinių duomenų tvarkymo ir saugojimo sistemų grėsmių šaltiniai, 2019 m. trečiasis ketvirtis

Kompiuterių kirminams (angl. worms) platinti dažniausiai naudojamos išorinės laikmenos (8 proc.). Užkrėtę kompiuterį, kirminai atsisiunčia šnipinėjimo programas ir nuotolinės prieigos „Trojan“ virusus, o taip pat išpirkos reikalaujančias programas.

Elektroniniuose paštuose užblokuotos grėsmės užėmė trečią vietą (6,1 proc.). Dažniausiai tai buvo tipiniai sukčiavimo laiškai (suklastoti pranešimai apie prekių ir paslaugų pristatymą, sąskaitų apmokėjimą ir kt.), kuriuose buvo nuorodos į kenkėjiškas svetaines ar pridėti dokumentai su įterptais kenkėjiškais kodais.

„Mūsų tyrimas rodo, kad dabartinė biometrinių duomenų saugumo padėtis yra kritinė ir kad į ją reikia atkreipti pramonės, reguliavimo institucijų, IT saugumo ekspertų ir plačiosios visuomenės dėmesį. Nors manome, kad mūsų klientai yra atsargūs, tačiau turime pabrėžti, jog kenkėjiškos programos, kurias sėkmingai aptikome ir sustabdėme, galėjo neigiamai paveikti biometrinių duomenų apdorojimo sistemų vientisumą ir konfidencialumą. Tai ypač aktualu tinkamai neapsaugotoms duomenų bazėms, kuriose yra kaupiami biometriniai vartotojų duomenys“, – teigė Kirilas Kruglovas, „Kaspersky ICS CERT“ vyresnysis saugumo ekspertas.

Vartotojams, kurie nori apsisaugoti nuo galimų kibernetinių išpuolių, „Kaspersky“ ekspertai pataria:

- Apribokite biometrinių sistemų priėjimą prie interneto. Patartina, kad šios sistemos veiktų tik tarpinėje infrastruktūros dalyje. Kibernetinis saugumas visada turėtų būti didžiausias prioritetas, kai kuriate ir įgyvendinate naujas sistemas.

- Įsitikinkite, kad infrastruktūrai, kurioje veikia biometrinės autentifikavimo sistemos, būtų taikomi aukščiausio lygio kibernetinio saugumo reikalavimai:

-

- Suorganizuokite personalo mokymus, kurie padėtų išvengti galimų kibernetinių atakų;

- Užtikrinkite, kad būtų įdiegta reikalinga kibernetinio saugumo kontrolė;

- Įdarbinkite aukštos kvalifikacijos saugumo ekspertų komandą, kuri galėtų sekti įmonės infrastruktūros saugumą;

- Reguliariai atlikite saugumo auditus, kad nustatytumėte ir pašalintumėte galimus pažeidžiamumus;

- Pasirūpinkite, kad kibernetinio saugumo komanda gautų naujausią kibernetinių grėsmių žvalgybos informaciją.