„Kaspersky Lab“ specialistai aptiko platų kenkėjiškų programų, pavadintų „Koler“, tinklą. Programos buvo taikomos kompiuteriams ir „Android“ įrenginiams, o potencialios aukos viliojamos pornografiniu turiniu. Daugeliu atvejų jos rizikavo būti užkrėstos įrenginį blokuojančia programa. Užblokuoto įrenginio ekrane atsirasdavo tariamai oficialus policijos reikalavimas už pornografinės medžiagos peržiūrą sumokėti „baudą“, siekiančią nuo 100 iki 300 JAV dolerių. Dėl tinklalapių, kuriuose naudotojai tapdavo šių programų aukomis, turinio specifiškumo šis reikalavimas davė ypatingą psichologinį efektą.

Nors įrenginio ekraną blokuojanti programa – gan tipiškas kenkėjiškų programų pavyzdys, specialistai pažymėjo, kad 30-yje Europos šalių, Šiaurės ir Lotynų Amerikoje bei Australijoje apgavikai taip pat naudojo įvairius vietinių teisėsaugos institucijų tekstus ir simboliką. Tolimesnis tyrimas padėjo aptikti gerai organizuotą tinklą, kuris užtikrino kenkėjiškų programų plėtrą.

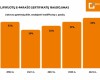

Naudotojai buvo viliojami į tinklą 48 pornografiniais tinklalapiais. Iš jų užklausos buvo siunčiamos į srautų paskirstymo sistemos centrą, po to auka patekdavo į vieną iš daugelio serverių, platinančių įrenginius blokuojančias programas. Reikia pažymėti, kad šie virusai buvo nutaikyti tiek į „Android“ įrenginius, tiek į asmeninius kompiuterius – kiekvienam tikslui buvo naudojamas atskiras potinklis, kuriame vyko funkcijomis ir išvaizda panašių blokuojančių programų paskirstymas. Remiantis „Kaspersky Lab“ specialistų surinkta statistika, į vieną potinklį su mobiliaisiais virusais pateko daugiau nei 170 tūkst. naudotojų. Jų skaičiaus didėjimas šiuo metu sustabdytas – liepos 23 d. apgavikai pradėjo stabdyti potinklį, siųsdami per komandinį serverį išinstaliacijos komandas į užkrėstus kompiuterius.

„Sekant blokuojančios programos pėdsakais, mums pavyko aptikti ne tik visą jos plėtros infrastruktūrą, bet ir daugybę naujų virusų, taikomų „Android“ įrenginiams, kurie kol kas netaikomi apgavikų. Tačiau gali būti, kad jie ruošiasi plėsti savo kampanijos ribas. Nusikaltėliai labai lengvai pasinaudojo automatizuotomis sistemomis ir išplėtojo visą kenkėjiškos programinės įrangos platinimo tinklą. Tai gali būti užkrečiamas pavyzdys, kurio padarinius pajus ir kitų šalių naudotojai. Verta pažymėti, kad pritaikytas plėtros būdas gan įmantrus, bet pati kenkėjiška programa – tokia, su kuria, be abejonės, susidoros „Internet Security“ klasės apsaugos sprendimas“, – pažymėjo Vicente Diaz, „Kaspersky Lab“ vyriausiasis antivirusų ekspertas.