Akademinių tyrėjų komanda atskleidė kritinę „Apple“ „M“ serijos procesorių pažeidžiamumą, susijusį su atmintimi, dėl kurio įsilaužėliai gali išgauti slaptus „Mac“ kompiuterių šifravimo raktus.

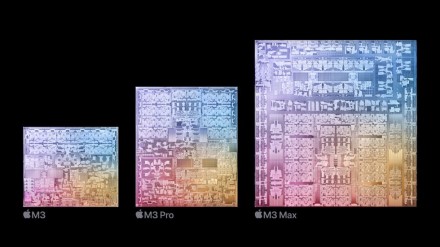

Ši spraga, pavadinta „GoFetch“, yra pagrįsta „Apple“ silicio mikroarchitektūros dizainu, o tai reiškia, kad jos negalima tiesiogiai ištaisyti ir ji kelia didelį pavojų naudotojų duomenų saugumui. Pažeidžiamumas veikia visus „Apple“ įrenginius, kuriuose naudojami „M“ serijos lustai, įskaitant populiarias „M1“ ir „M2“ kartas. „M3“ kartos lustuose galima išjungti specialų bitą, kad būtų išjungtas DMP, o tai gali sumažinti našumą. DMP, sukurtas našumui optimizuoti iš anksto įkeliant duomenis, kurie atrodo kaip rodyklės, pažeidžia pagrindinį pastovaus laiko programavimo reikalavimą, nes sumaišo duomenų ir prieigos prie atminties modelius. Taip sukuriamas išnaudojamas šoninis kanalas, kurį įsilaužėliai gali panaudoti slaptiesiems raktams išgauti.

Kadangi ši spraga yra susijusi su aparatine įranga, „Apple“ negali jos tiesiogiai ištaisyti. Vietoj to, atsakomybė tenka trečiųjų šalių kriptografinės programinės įrangos kūrėjams, kurie į savo programas turi įdiegti apsaugos priemones. Tačiau šios priemonės gali kainuoti brangiai, nes gali pablogėti „M“ serijos lustų našumas atliekant kriptografines operacijas, ypač ankstesnių kartų lustuose.